Detecção de flooding de cliques e o desafio do falso-positivo

A fraude é péssima, mas os falsos positivos podem ser ainda piores.

Mas será mesmo?

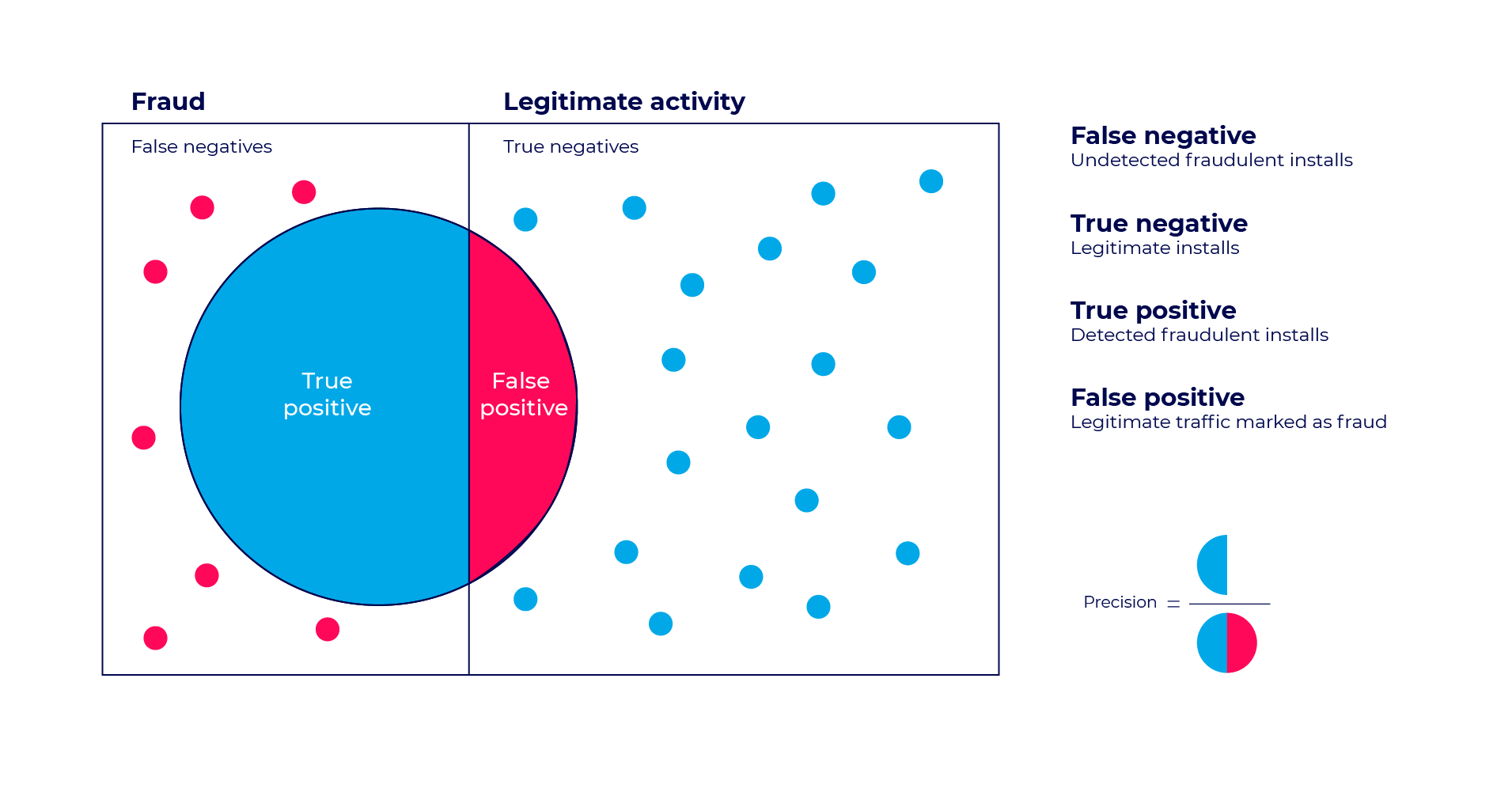

Ao contrário dos casos verdadeiros positivos, nos quais a verdadeira fraude é identificada e bloqueada, um caso falso positivo supostamente penaliza fontes legítimas. Isso pode prejudicar a relação de um anunciante com seus parceiros de mídia ao invés de protegê-los de parceiros maliciosos.

Qualquer solução contra fraudes responsável deve ter como objetivo a menor taxa de falsos positivos possível, mantendo sua integridade e credibilidade ao mesmo tempo em que protege seus clientes.

Parece simples, certo?

Não é bem assim.

O que é o teste de falso positivo?

Para compreender o teste de falso positivo e as suas repercussões, primeiro temos que falar sobre o conceito de precisão e abrangência – dois KPIs de análise de dados extremamente importantes – principalmente para a detecção de fraudes.

O teste de falso positivo estabelece o nível de precisão permitido para o nosso algoritmo de detecção de fraudes. Quanto maior for o nível de precisão – mais cautelosa será a detecção de fraude.

Uma taxa de precisão mais baixa, por outro lado, pode resultar no aumento do tráfego total detectado, mas ao custo de taxas mais elevadas de falsos positivos.

Cada regra de fraude ou algoritmo de machine learning eventualmente inclui um limite de falsos positivos que pode ser ajustado para mais alto ou mais baixo com base em múltiplas variáveis e necessidades.

A chave é encontrar o equilíbrio certo entre detectar o maior número possível de incidentes de fraude de anúncios mobile, mantendo um nível de precisão suficientemente elevado.

Um ponto de vista oportunista

A maioria dos profissionais de marketing atua com certa moderação e auto-reflexão, o que reforça a sua credibilidade. Infelizmente, os fraudadores encaram isso como uma oportunidade.

Sabemos que os fraudadores estão sempre atentos a possíveis brechas que podem ser exploradas para conquistar vantagens ocasionais sobre o mercado. Normalmente, são brechas técnicas, mas saiba que os limites éticos também representam uma oportunidade muito grande.

Uma prática comum dos fraudadores é analisar as alterações e atualizações feitas pelos fornecedores de soluções de prevenção contra a fraude e otimizar sua atividade para contornar a lógica e os limites de detecção.

Uma brecha relativamente simples que pode ser explorada são os limites dos testes de falso positivo, nos quais os infratores muitas vezes inserem deliberadamente instalações legítimas no conjunto de fraudes.

Essa não é uma tentativa de melhorar de melhorar o seu tráfego, e você deve encará-la de forma literal. O objetivo aqui é encobrir o tráfego de má qualidade. Qualquer tráfego ou instalação legítima será utilizada no futuro como um contra-argumento sempre que outras partes fraudulentas da sua atividade forem bloqueadas.

Dispositivos ultra ativos

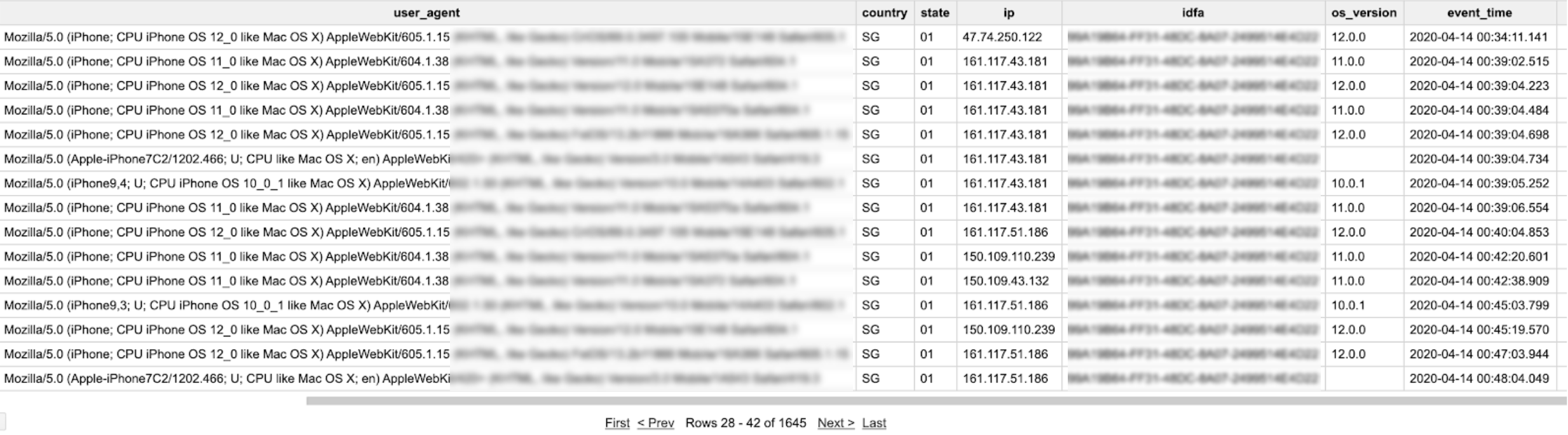

O flooding de cliques pode ser gerado por um único dispositivo, que envia inúmeros (e, às vezes, milhares) cliques por dia. O exemplo abaixo mostra um IDFA idêntico para todas as ações reportadas – indicando que o mesmo dispositivo está sendo utilizado.

A coluna event_time mostra que todos os cliques (1.645 no total, segundo a tabela abaixo) foram relatados no mesmo dia. A repetição de IPs semelhantes pode ajudar a identificar que se trata do mesmo dispositivo físico. No entanto, a versão do sistema operacional e o agente do usuário não são os mesmos para todos os cliques. Isso significa que alguém forjou artificialmente esses valores.

As instalações “legítimas” geradas por essas fontes ainda podem ser consideradas como legítimas?

O flooding de cliques, como tática geral, depende de grandes volumes de cliques preenchidos com detalhes reais do dispositivo. No entanto, estes detalhes são frequentemente obtidos utilizando meios ilegítimos, como o malware em dispositivos dos usuários, ou que podem até mesmo ser adquiridos através da darknet.

Isso significa que mesmo as instalações “legítimas” costumam ser instalações orgânicas pelas quais o anunciante nunca deveria ter pago – esses usuários passaram pelo processo de instalação de forma orgânica sem nunca sequer visualizar um anúncio.

Qual seria a abordagem correta nesse caso? Temos que bloquear o fornecimento de cliques adicionais pelo IP ou impedir que o IDFA receba crédito por outras atribuições?

Qualquer que seja a nossa solução, ela não será isenta de erros, e temos que aceitar alguns riscos.

O flooding, ou inundação

Uma tática diferente, mais conservadora, se baseia em modelos estatísticos que indicam as possibilidades de conversão por determinada quantidade de cliques.

Como resultado, os anunciantes são bombardeados por uma série de cliques com a hipótese remota de que eles sejam convertidos em uma instalação do app. Os fraudadores podem preencher informações falsas por clique e comunicá-las aos anunciantes em nome de usuários que não fazem ideia de que isto está acontecendo.

Outra tática é disparar URLs de clique para cada impressão de anúncio. Os usuários podem visualizar anúncios reais, mas sem realizar um clique de fato. É muito provável que um usuário veja o anúncio várias vezes, aumentando assim a possibilidade de conversão dos seus “cliques”. Quando os usuários eventualmente instalam o aplicativo, o fraudador ganha a atribuição de uma instalação orgânica.

A criação e envio desses cliques falsos não custa quase nada aos fraudadores ou ao seu negócio, e eles não se importam com as baixas taxas de conversão, pois sua rentabilidade é elevada.

Passando despercebido

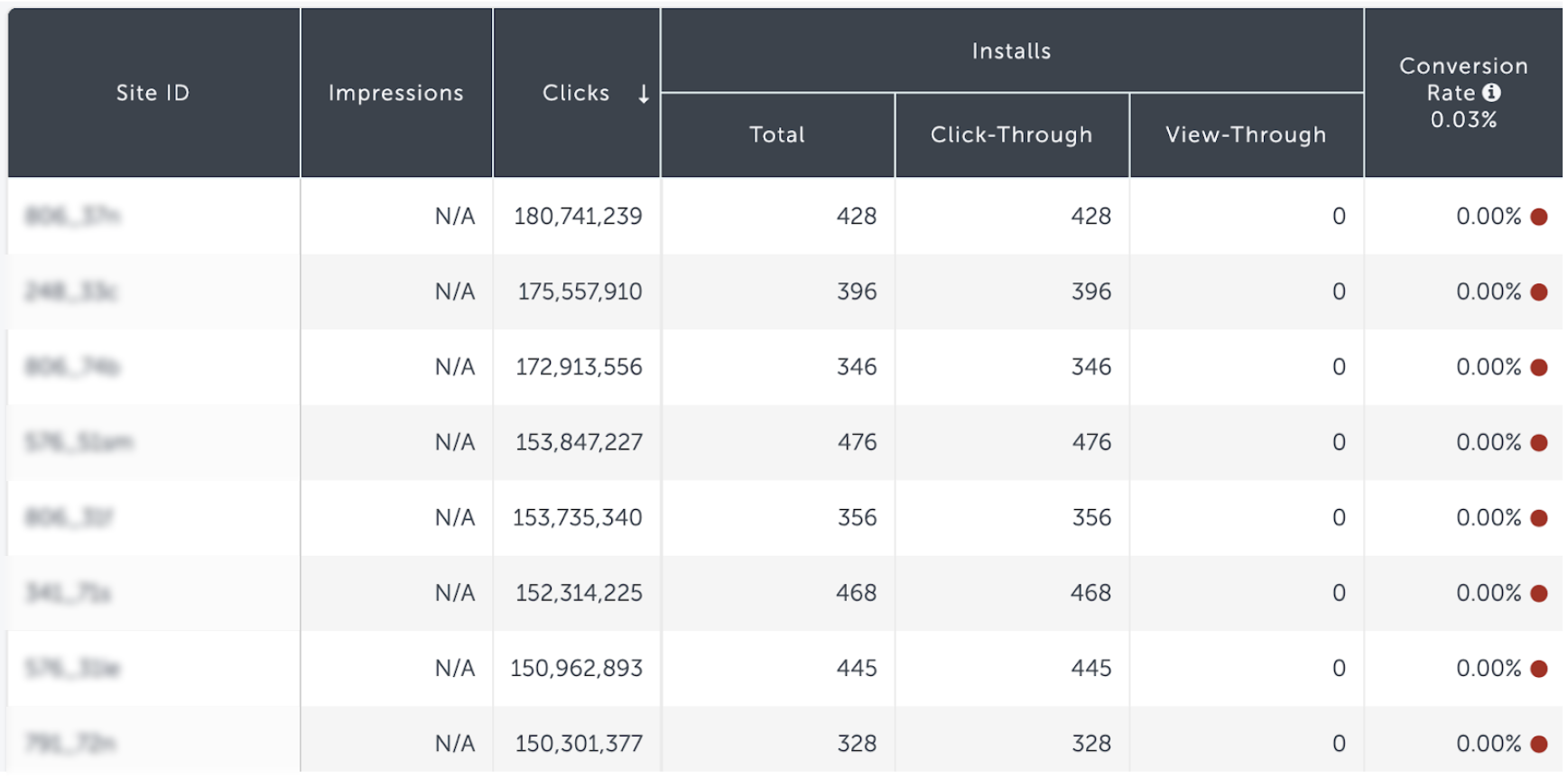

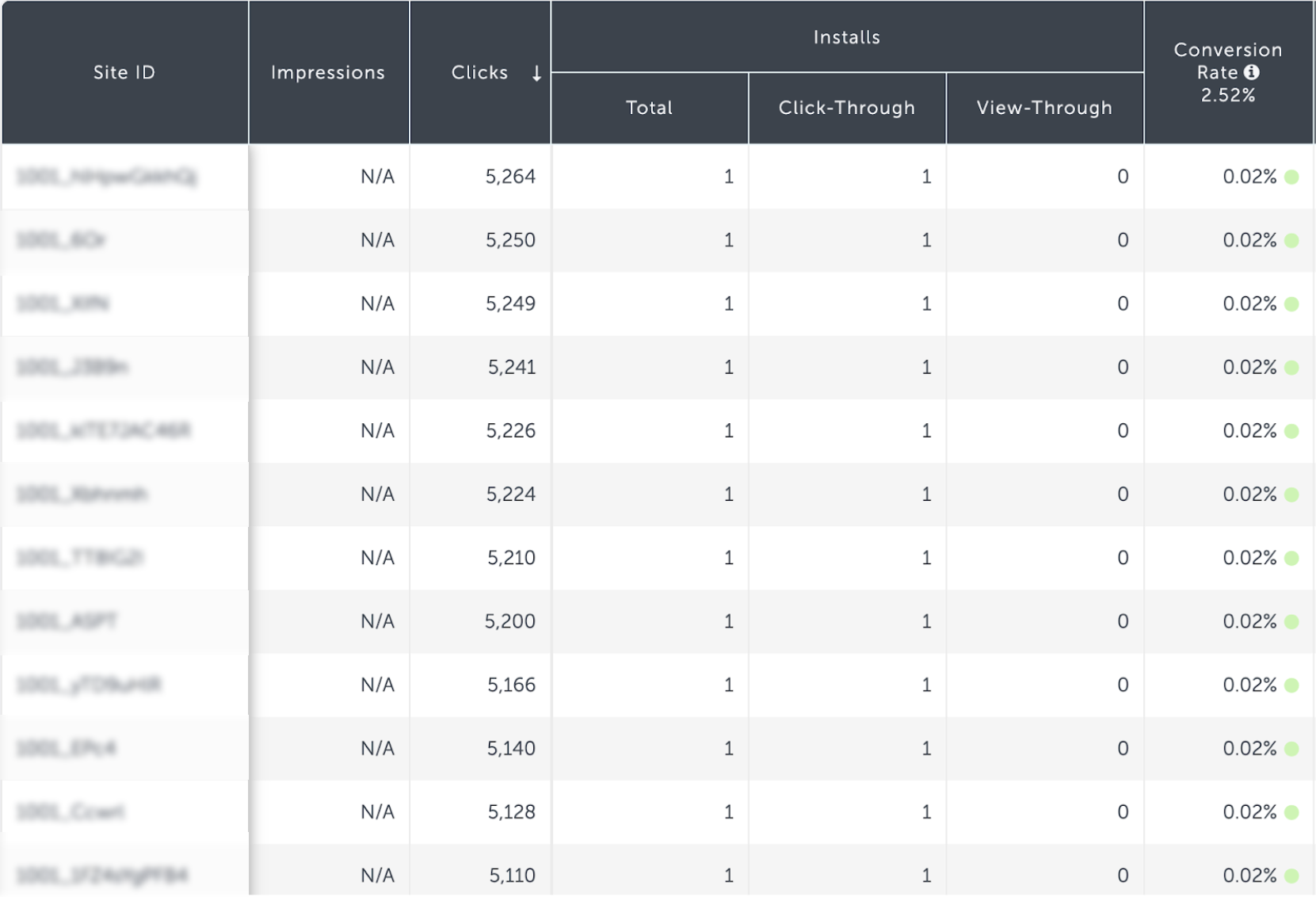

Um método parecido, mas mais sofisticado, é separar as tentativas de flooding de cliques em sites menores – cada um associado a um número menor de cliques.

Isso pode fazer com que cada site individual pareça “inocente” quando examinado de forma independente.

Contudo, quando olhamos para o quadro geral, isso não é diferente do exemplo que demos acima.

O número de cliques associados a cada um destes sites é, na realidade, um grande exemplo do BI realizado por fraudadores, para testar os limites antifraude, e otimizar a sua distribuição de tráfego para um valor faz com que eles passem despercebidos.

A maioria desses sites apresentará taxas de conversão muito baixas; no entanto, os que convertem possivelmente apresentam melhores taxas de conversão e são usados como uma referência para a otimização, usando seus poucos canais “bons” como um motivo para manter a sua atividade em curso.

Quando seus parceiros de mídia dividem um único nome de ID de site em centenas de nomes sem sentido, isso é ruim para a AppsFlyer, mas é ainda pior para o anunciante – o que dificulta que eles façam mensurações eficientes e melhorem ainda mais campanhas bem-sucedidas. Ou então, dificulta que eles se livrem de canais de baixa performance.

Considerando que a maioria destes sites terá apenas algumas instalações durante a sua vida útil, avaliar seus métodos é quase impossível.

É aqui que entra a detecção de fraude pós-atribuição da AppsFlyer, pois é quase impossível bloquear esses sites de baixo alcance em tempo real. Um algoritmo retrospectivo pode rastrear esta atividade e atribuí-la a tendências de fraude que não são aplicáveis à detecção em tempo real com alta precisão.

Algumas ad networks são conhecidas por manipular deliberadamente esse parâmetro, e são tratadas com medidas mais extremas. Avaliando seu tráfego a um nível menos granular – o que significa que estes pequenos sites serão agregados por seu prefixo, assim como outros parâmetros semelhantes – elas são “julgadas” em conjunto e bloqueadas em tempo real.

Sabemos que alguns sítios “legítimos” podem ser afetados por estas ações, considerando que eles estão misturados em um aglomerado de pequenos sites fraudulentos. Embora estejamos trabalhando duro para acabar ao máximo com esse problema, a lógica mostrada acima reforça o quanto essas ações são necessárias.

Uma abordagem impiedosa

Dito isso, pode parecer que estamos abandonando o teste de falso positivo, certo?

Claro que não.

Como mencionamos anteriormente, o teste de falso positivo é crucial para manter a integridade do ecossistema, e é um mecanismo confiável de proteção contra as fraudes. No entanto, não vamos aceitar que ações maliciosas sejam encobridas e que o tráfego de “qualidade” em baixa escala seja usado como desculpa para manter as canais nocivos ativos.

Esse é um ótimo exemplo de um caso no qual estamos dispostos a baixar os nossos padrões de precisão, nos tornando mais permissivos e bloqueando mais instalações fraudulentas.

O bloqueio do flooding de cliques (entre outros tipos de fraude) não acontece instantaneamente, exige tempo, e é uma análise cuidadosa de cada publisher. Para que isso seja feito em grande escala, estamos constantemente aprimorando nosso mecanismo de bloqueio de clusters – que permite a detecção de fraudes quando percebemos a coleta de informações insuficientes ao nível da instalação.

A AppsFlyer não tolerará comportamentos abusivos de canais de mídia específicos que possam ser prejudiciais tanto para o ecossistema como para os nossos clientes.

O nosso objetivo é identificar as tentativas fraudulentas mais cedo, mais rápido e de forma mais eficaz.